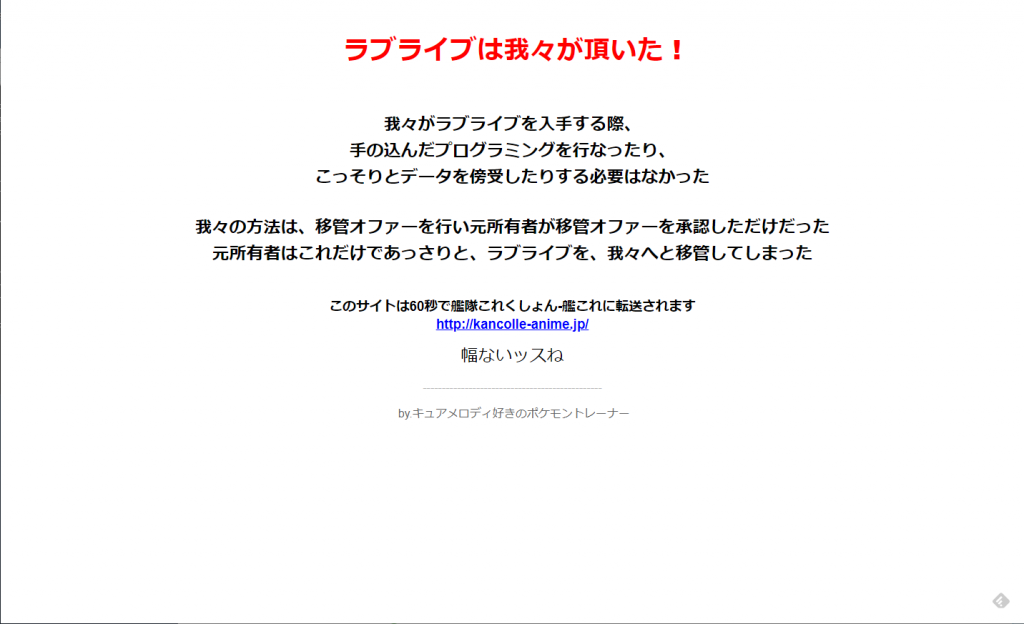

2017年10月末に不正アクセスを確認したものの

「個人情報がダウンロードされた形跡はなく流出はない!」

ということでそぉっとされていたものが

2021年6月になって そのデータをもとに金銭を要求されたという粗末な案件

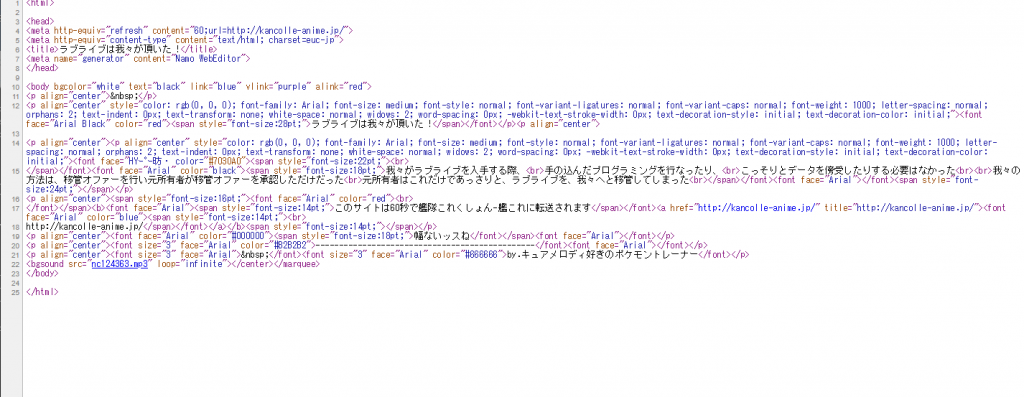

情報流出発覚の経緯及び対応につきまして

2017年10月31日

サーバーへの不正アクセスを確認。不正アクセス元からの通信遮断など緊急措置を実施、社内全端末のセキュリティチェックを実施。会員サービスの業務委託業者とシステム開発会社、サーバー管理会社に調査を依頼。2017年11月以降

システム会社とサーバー管理会社の見解「不正アクセスは確認するも、個人情報がダウンロードされた痕跡は認められず」に基づき、不正アクセスの公表等については一旦、様子見とする。

以降、情報セキュリティ対策及び顧客情報管理徹底をふまえてのシステムの見直し、サーバー管理会社とシステム会社の変更及びデータ移管を順次実施。2021年5月25日

「2017年末にサーバーをハッキング、顧客情報を持っている」「金銭を要求」脅迫メールを当社関係者が受信。受信メール内のリンク先に「528,563件のデータ、2017年10月末の会員様情報405,576件」の存在を確認。2021年5月26日

警察に本件を報告。2021年6月2日

個人情報保護委員会に本件を報告。2021年6月3日

警察に「恐喝被害」を正式提出、警察は捜査を開始。2021年6月7日

当社ホームページ上に「会員様情報の一部流出のお詫びとお知らせ」を掲載。

情報流出対象405,576人に「お詫びとお知らせ」のメール配信。2021年6月8日

特設コールセンター及び専用メールアドレスにて、お問い合わせに対する承りを開始。

流出内容

2017年10月以前に会員サイトMy Yupiteru(ity.クラブ、ATLASCLUB、を含みます)へご登録いただいた会員様の個人情報(住所、氏名、性別、生年月日、電話番号、メールアドレス)405,576件になります。